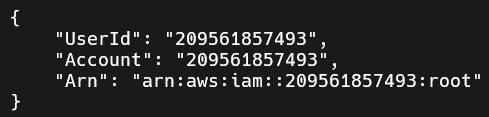

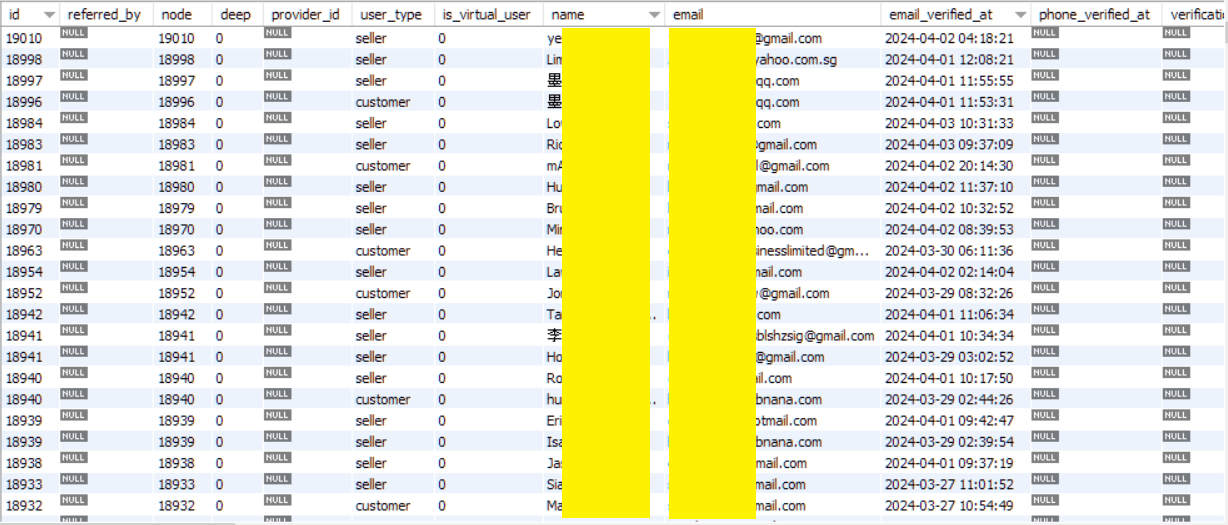

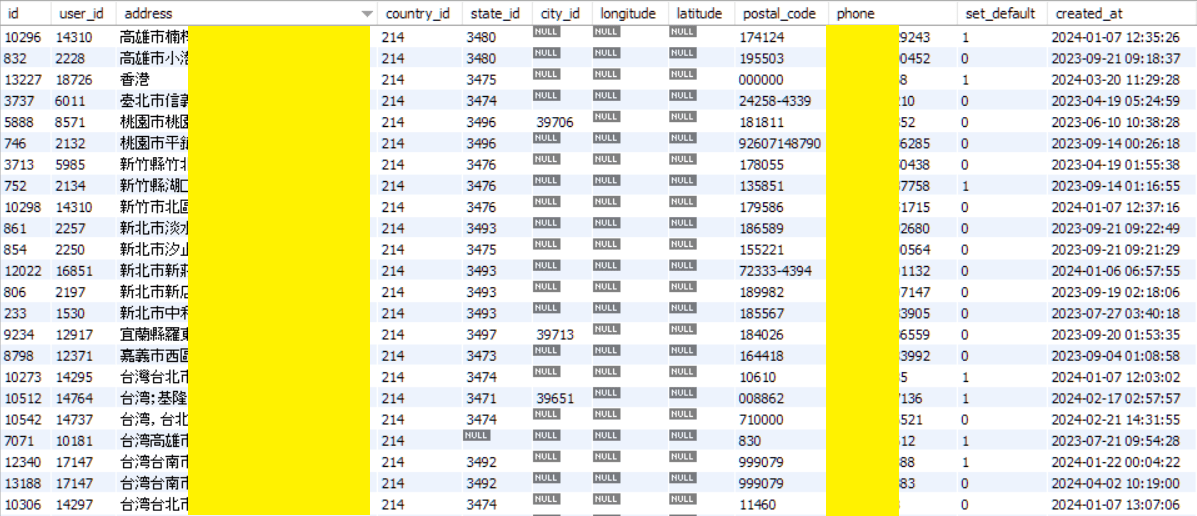

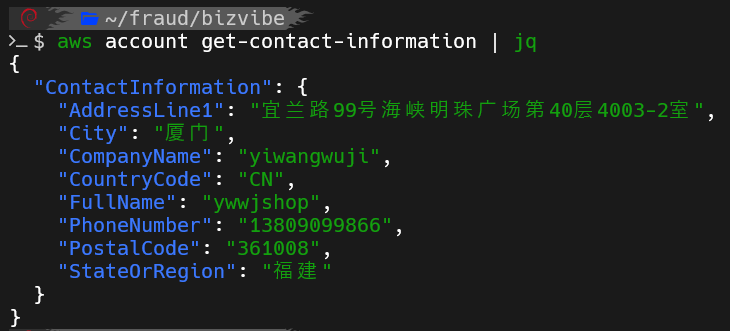

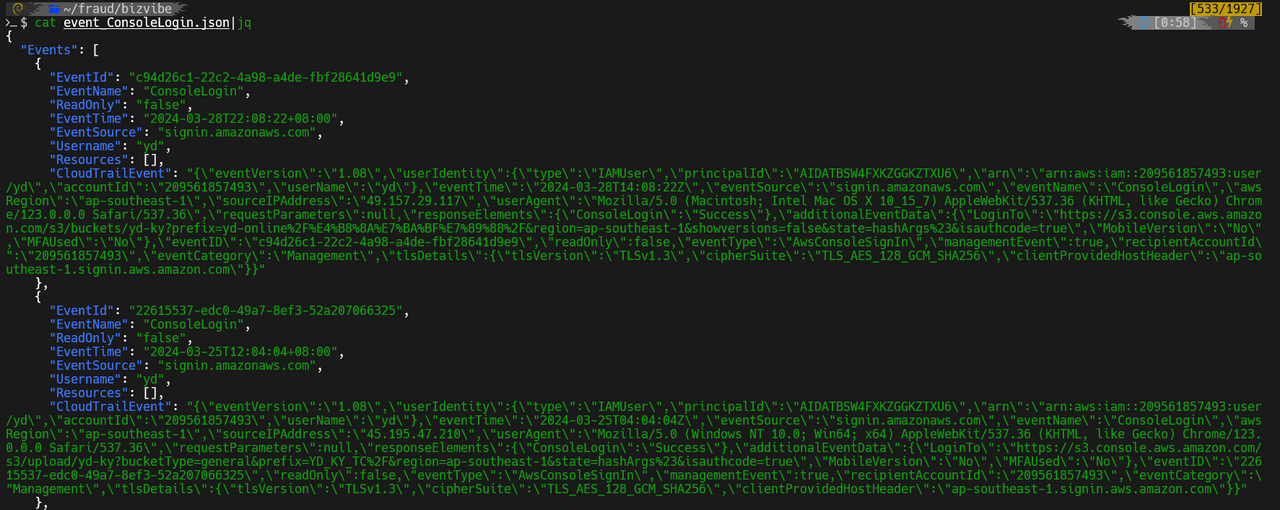

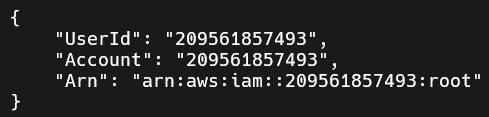

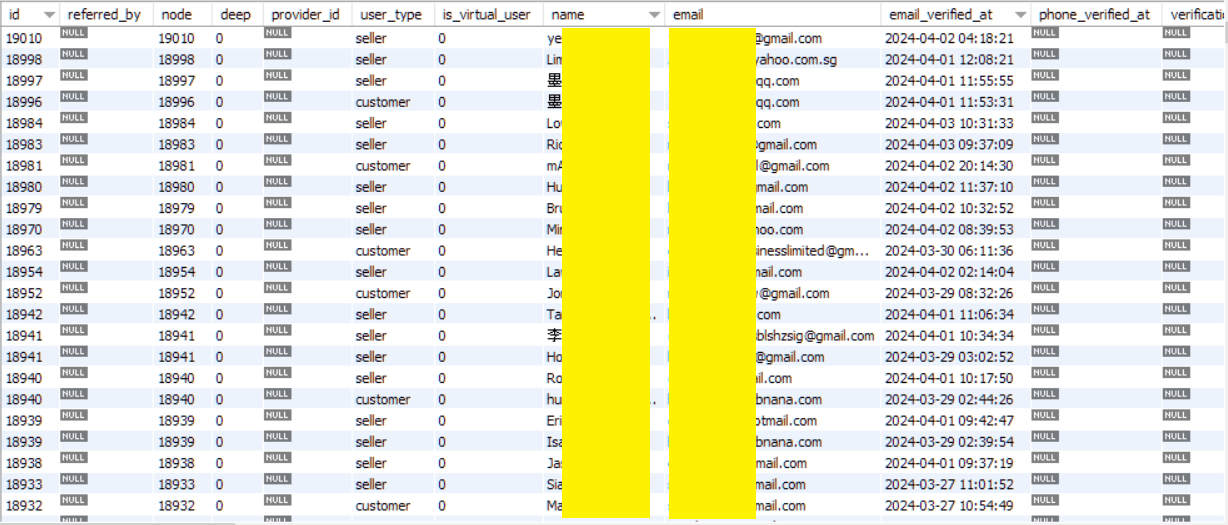

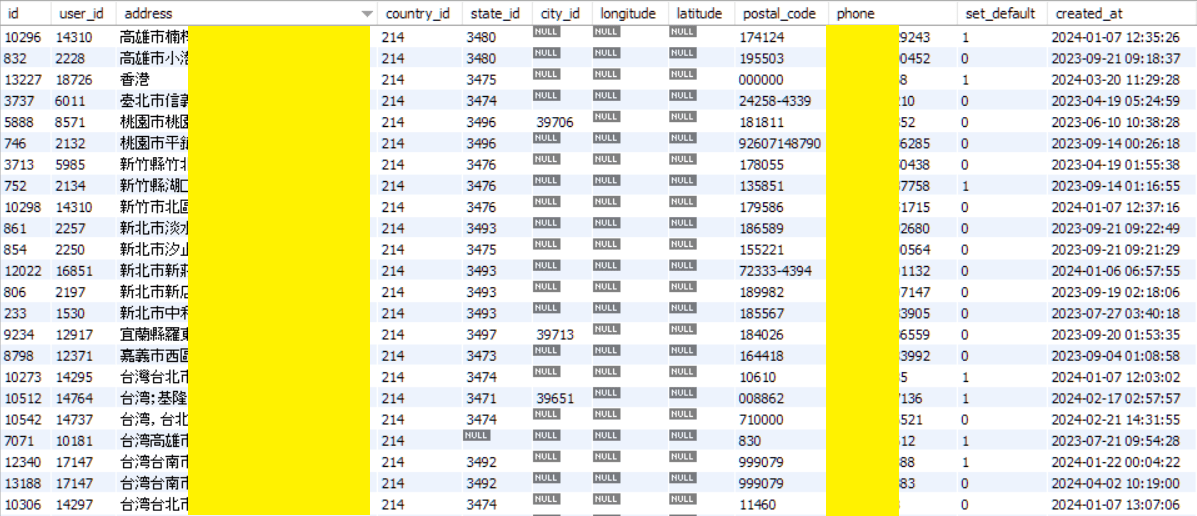

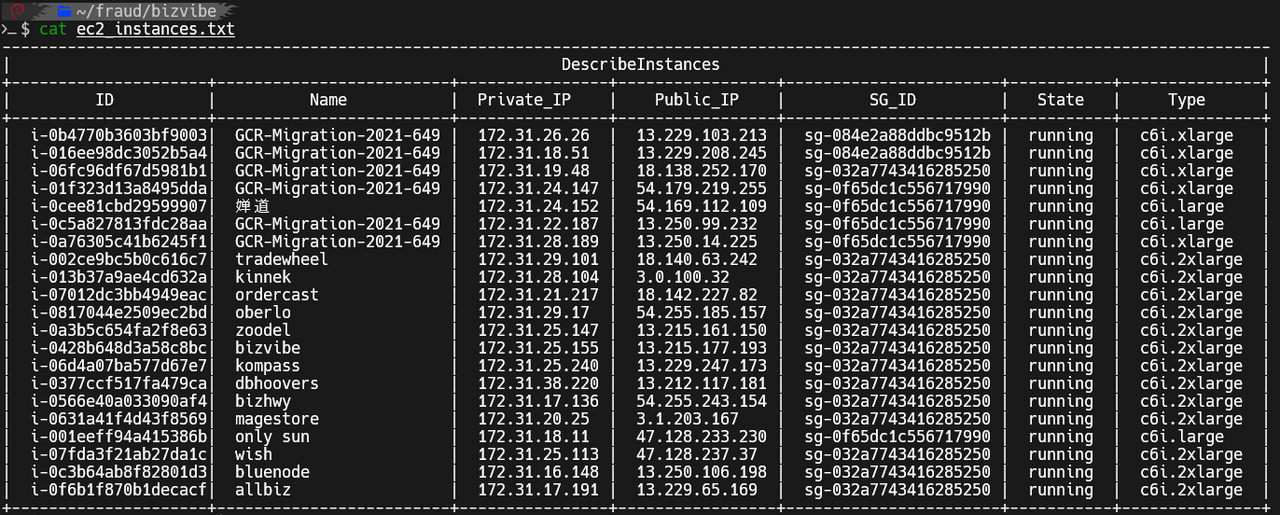

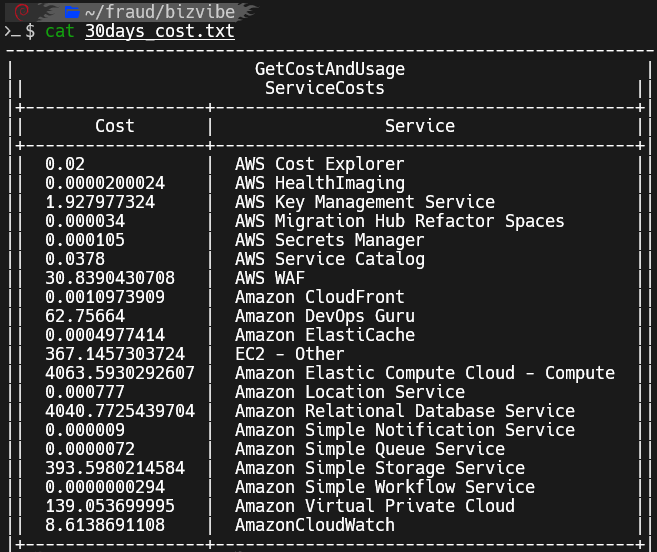

刪掉了詐騙集團的12個資料庫

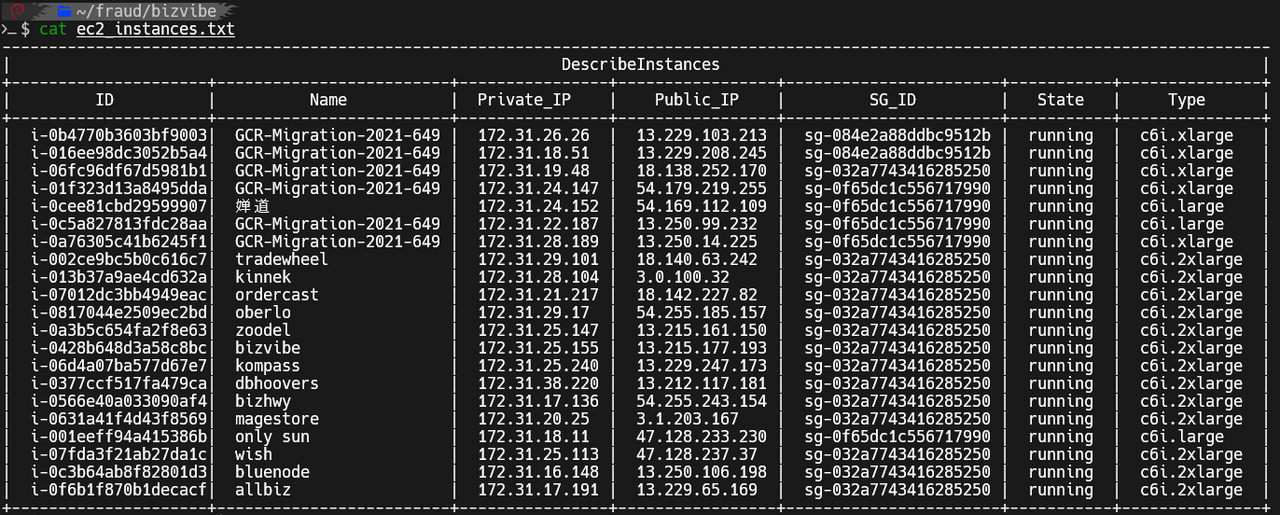

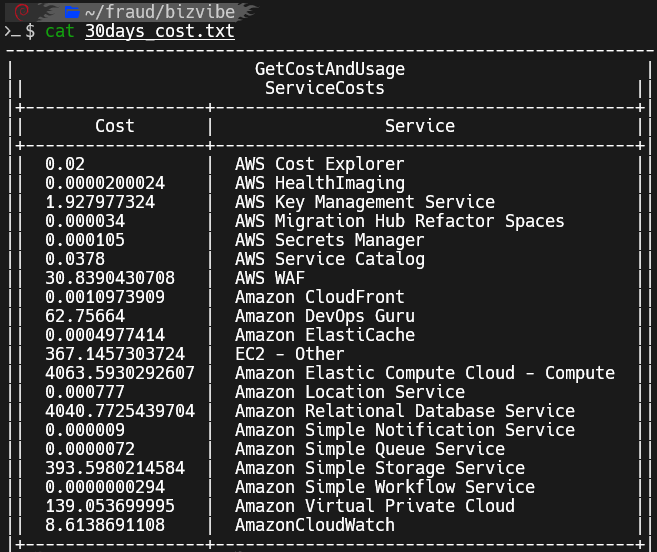

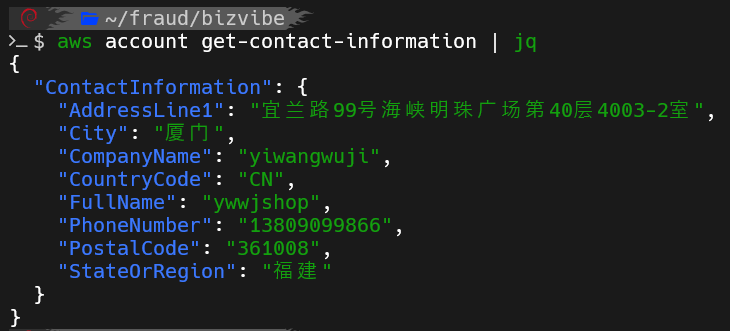

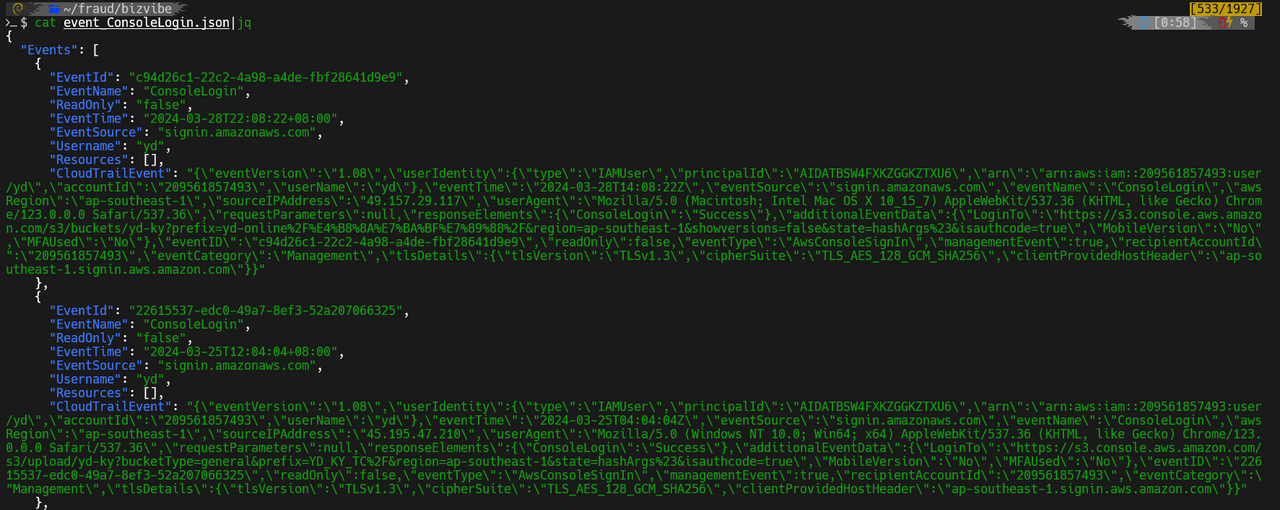

前不久有位關係很要好的朋友被詐騙...... 對方向我咨詢了一些問題並提供了我一些資訊,其中當然包含了最主要的詐騙網址~

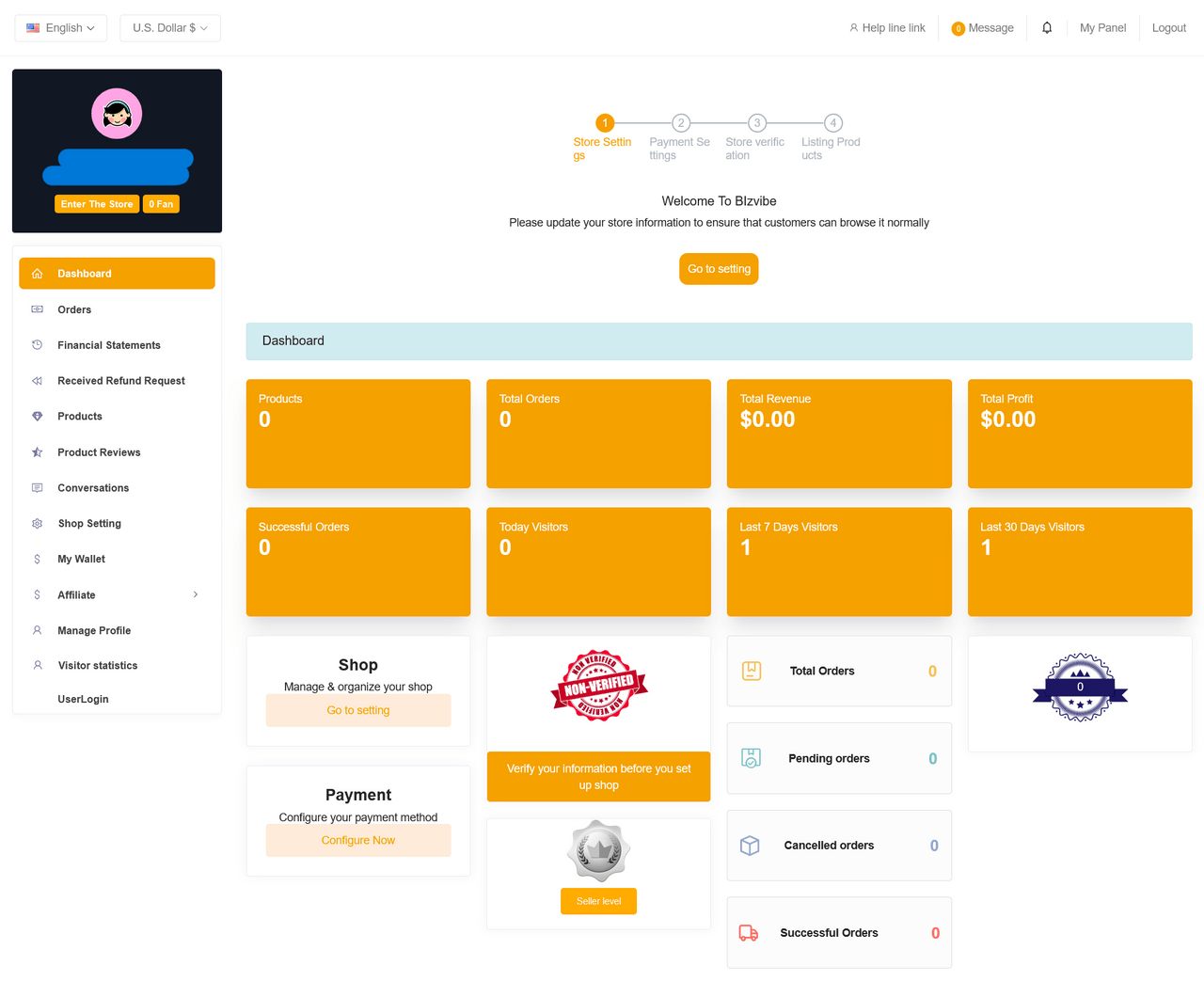

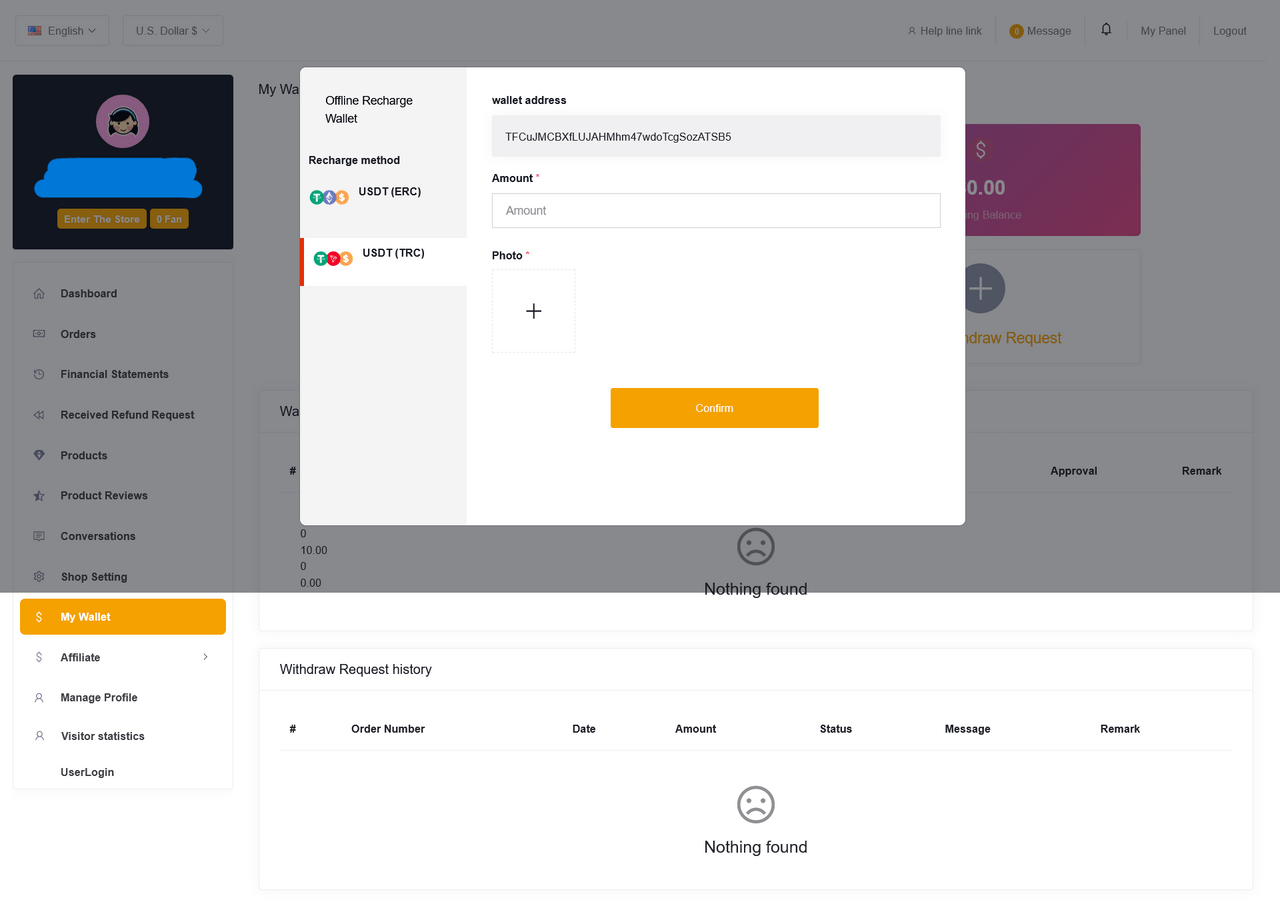

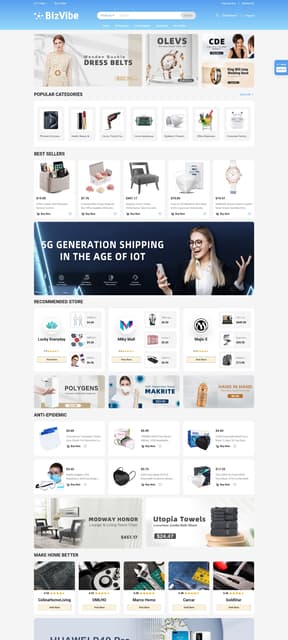

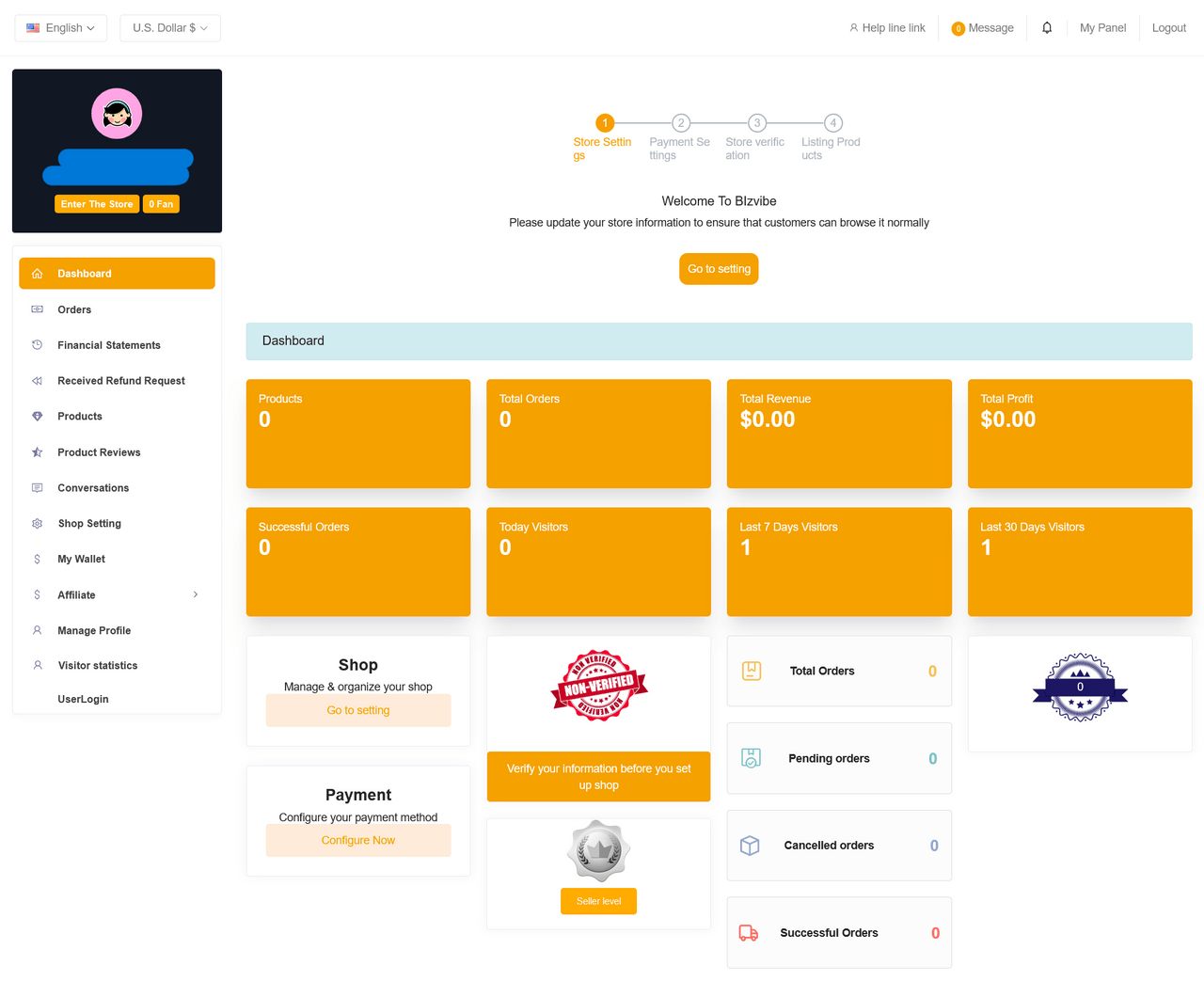

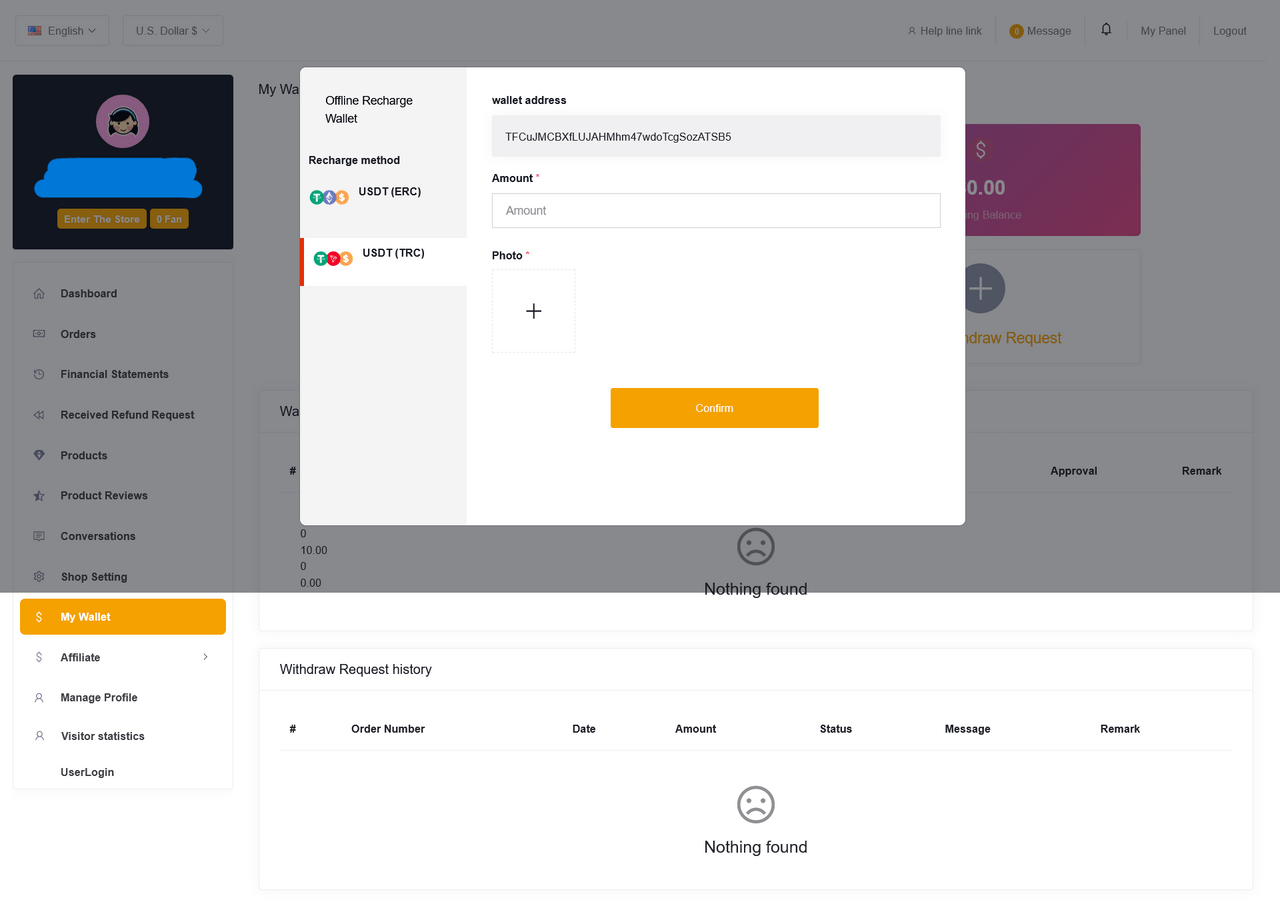

在好奇心驅使下,令我更想知道那網站的模樣,自然地就上了那網站逛一逛: